Microsoft khuyến cáo về lỗ hổng nghiêm trọng trên hệ điều hành Windows

Thông tin mới nhất của Microsoft, hiện nay trên hệ điều hành Windows đang tồn tại hai lỗ hổng mới và cảnh báo nguy hiểm tới gần 1 triệu máy tính cá nhân, máy chủ.., sử dụng hệ thống Windows đứng trước nguy cơ bị tấn công qua lỗ hổng thực thi mã từ xa

Trên nhiều phiên bản hệ điều hành Windows như Windows 10, Windows 7 SP1, Windows 8.1, Windows Server 2008 R2 SP1, Windows Server 2012, Windows Server 2012 R2 và Server Edition.., các chuyên gia hệ thống phân tích và phát hiện một số lỗ hổng mới với mã lỗi: CVE-2019-1181 và CVE-2019-1182. Kẻ tấn công có thể khai thác lỗ hổng này tấn công từ xa vào giao thức Remote Desktop qua cổng mặc định 3389.

Thông tin lỗ hổng: Kẻ tấn công gửi gói tin có cấu trúc đặc biệt đến dịch vụ Remote Desktop trên máy tính nạn nhân qua cổng mặc định 3389 của hệ điều hành Windows có thể khai thác tấn công RCE thành công mà không cần tương tác người dùng. Sau khi khai thác thành công lỗ hổng, kẻ tấn công có thể thực hiện lây nhiễm, phát tán các dòng mã độc nguy hiểm tới các máy khác trong hệ thống nội bộ.

Theo đánh giá của Microsoft, hai lỗ hổng CVE-2019-1181, CVE-2019-1182 có thể khai thác thành công trong thực tế với khả năng lây nhiễm cao, gây ra mức độ ảnh hưởng nghiêm trọng như lỗ hổng EternalBlue bị mã độc tống tiền WannaCry tấn công trước đây.

Hướng dẫn khắc phục từ Microsoft

Khuyến cáo các cơ quan, tổ chức, doanh nghiệp thực hiện cập nhật bản vá ngay cho các điểm yếu lỗ hổng này.

- Update bản vá mới nhất của Microsoft theo đường dẫn https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2...

- Khởi động lại máy sau khi đã cập nhật bản vá

- Hạn chế tối đa việc mở cổng dịch vụ Remote Desktop. Trong trường hợp cần sử dụng phải thiết lập các chính sách bảo mật như: sử dụng VPN, giới hạn IP truy cập, tài khoản được phép truy cập, chính sách mật khẩu mạnh…

- Đồng thời, cần định kỳ sao lưu dữ liệu quan trọng trên máy chủ. Theo dõi, giám sát hệ thống để phát hiện sớm, kịp thời phản ứng các hành vi dò quét, tấn công mạng

- Thay đổi cổng Remote Desktop mặc định 3389 bằng một cổng khác như hướng dẫn dưới đây:

+ Truy cập vào hệ điều hành Windows

+ Vào Start, chọn Run (hoặc bấm phím Windows + R)

+ Gõ dòng lệnh sau đây vào hộp thoại Run: regedit và nhấn Enter

+ Tìm đến đường dẫn: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

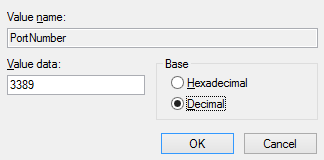

+ Double click PortNumber và chọn Decimal sau đó nhập vào số port cần thay đổi ở mục Value data như ảnh bên dưới:

+ Nhấn OK

+ Khởi động lại máy tính

Đối với các máy chủ thường kích hoạt chế độ bảo mật tường lửa (firewall), vì vậy trước khi thay đổi cổng 3389 bằng một cổng khác cần khai báo và chấp nhận cổng cần sử dụng mới này

Theo Tạp chí Điện tử

Tối thiểu 10 chữ Tiếng việt có dấu Không chứa liên kết

Gửi bình luận